1-1.Yesec no drumsticks 1

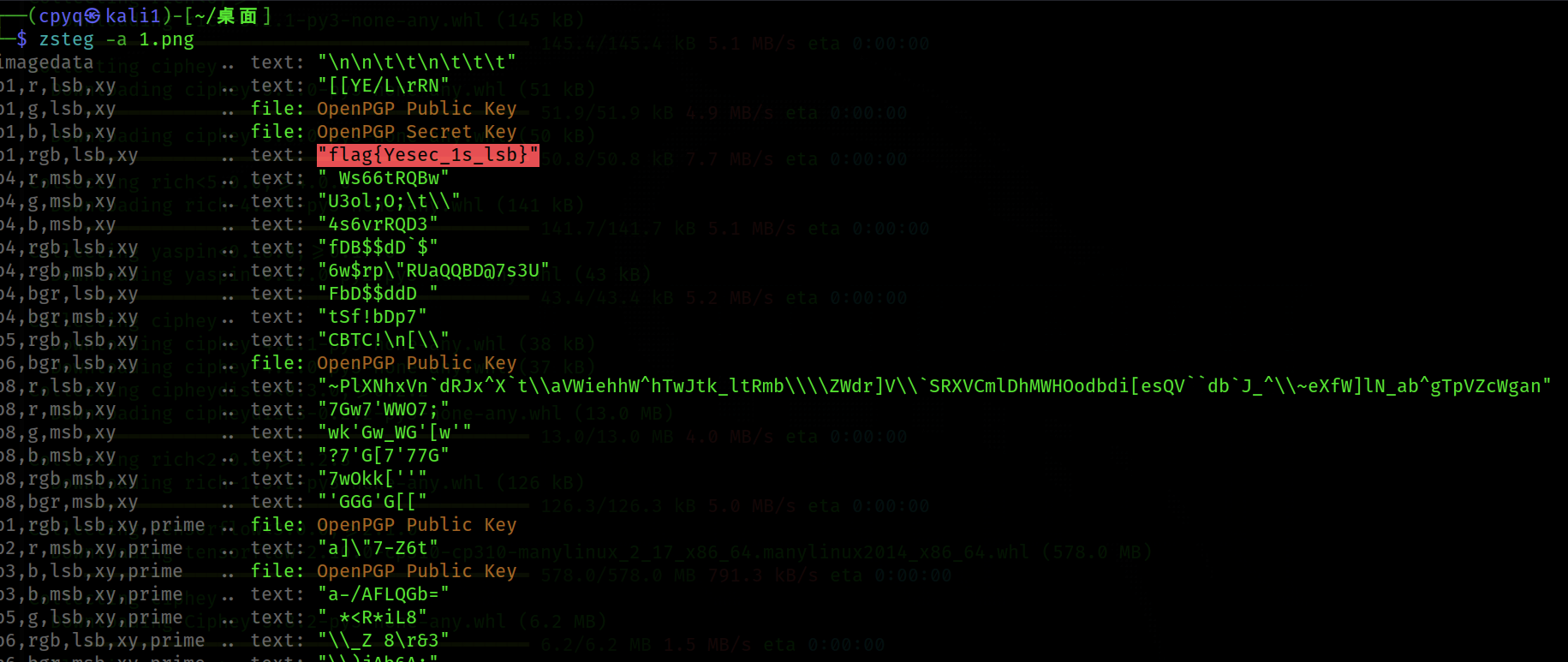

1.得到一张png,根据题目名称,猜测是LSB隐写,直接用kali上的zsteg跑一下

zsteg -a 1.png

2.得到flag

flag{Yesec_1s_lsb}

1-2.qsdz’s girlfriend 1

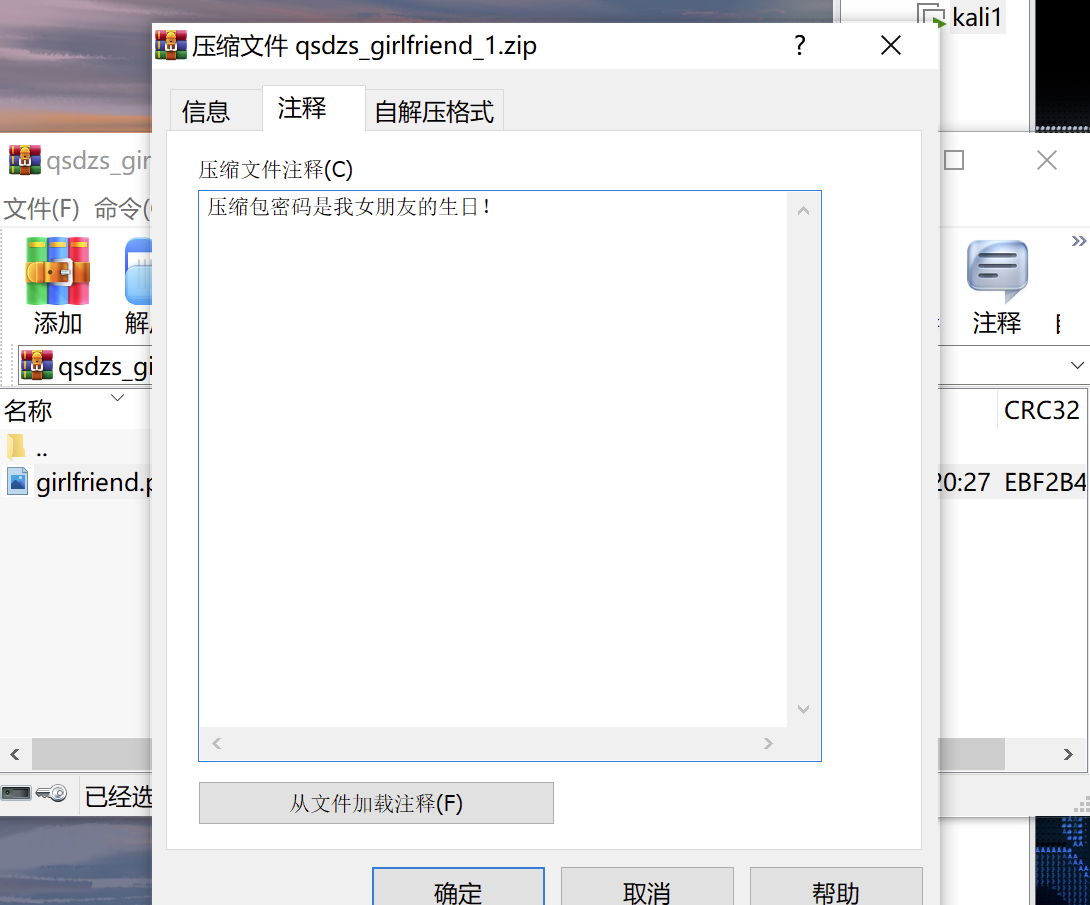

1.得到一个zip,真加密,查看注释,发现了密码的提示

2.根据常识,猜测密码就是八位有效数字,直接用ARCHPR爆破

3.得到密码,打开,得到girlfriend,Google识图,找一下叫什么

4.根据题目中flag的形式,得到flag

flag{Hikari_20031201}

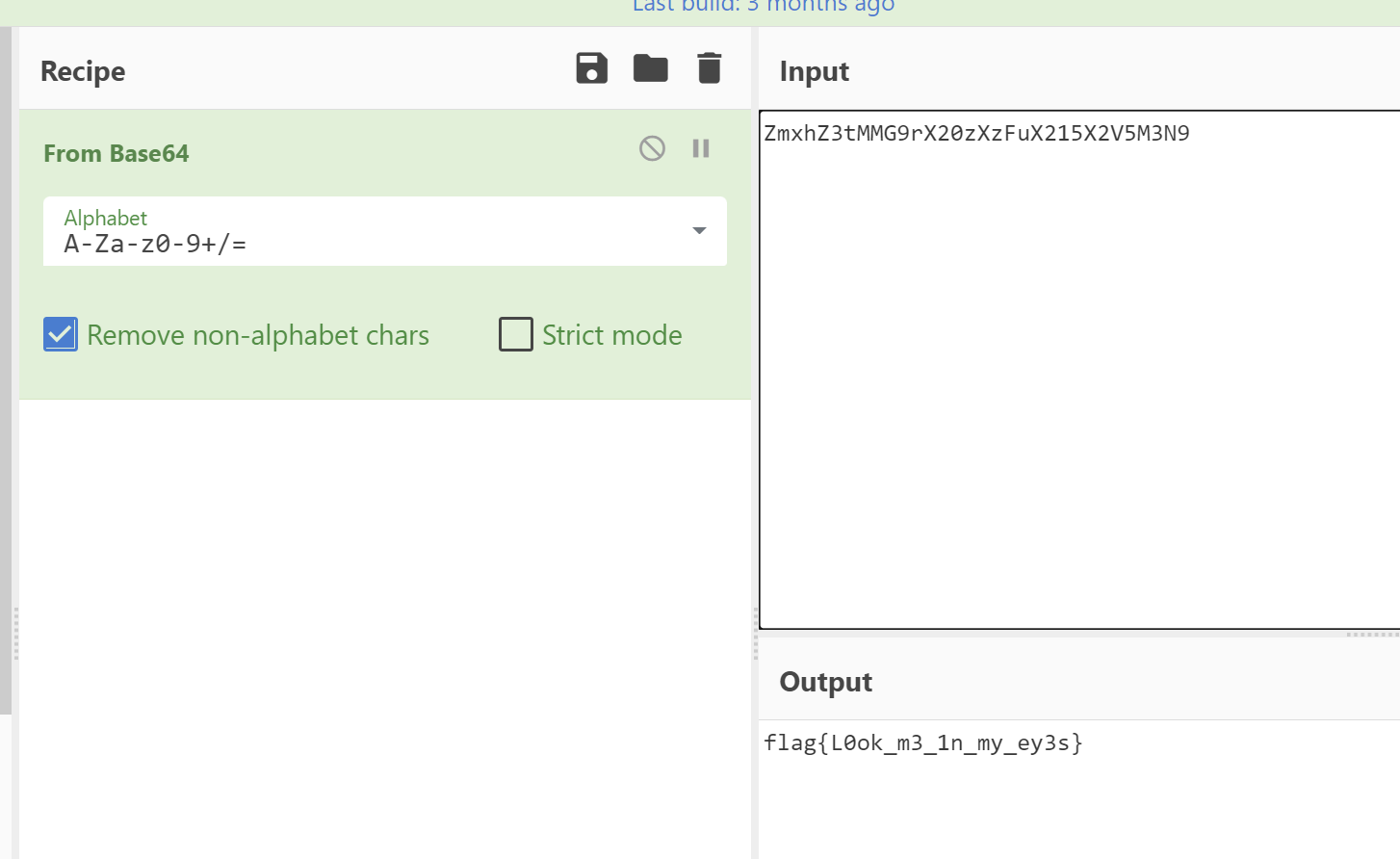

1-3.Look my eyes

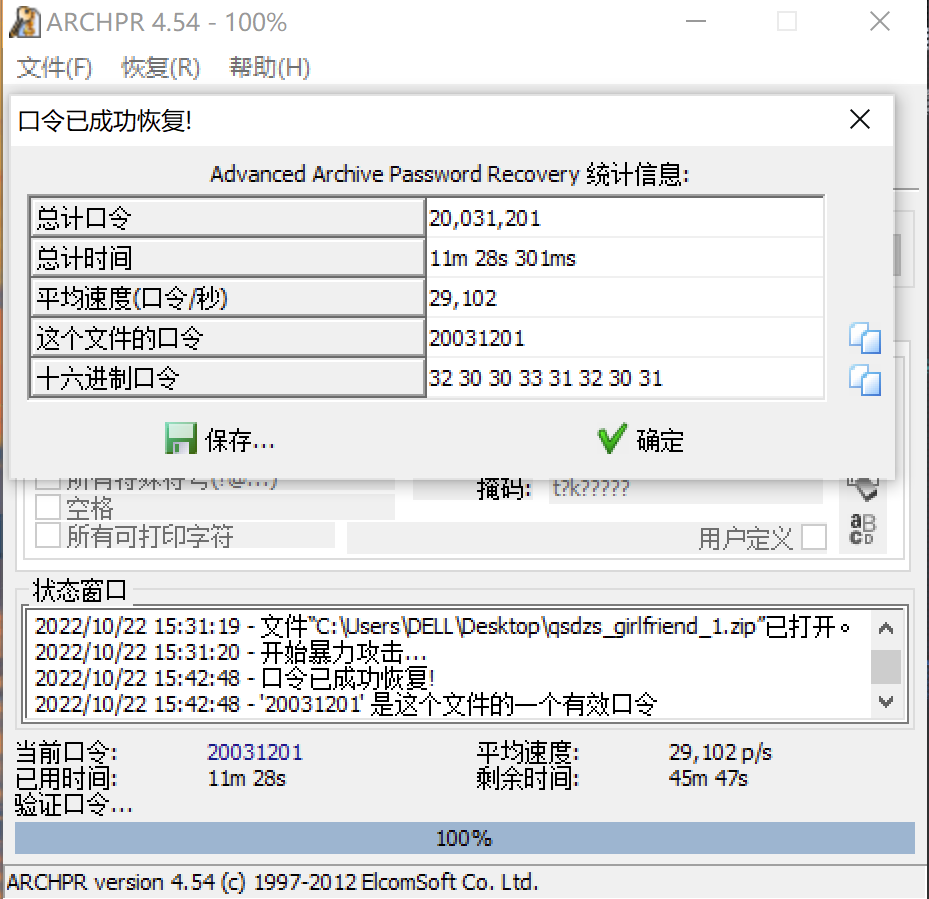

1.得到一张png,根据提示,猜测使用silenteye

2.decode得到密文,base64在线解码,得到flag

flag{L0ok_m3_1n_my_ey3s}

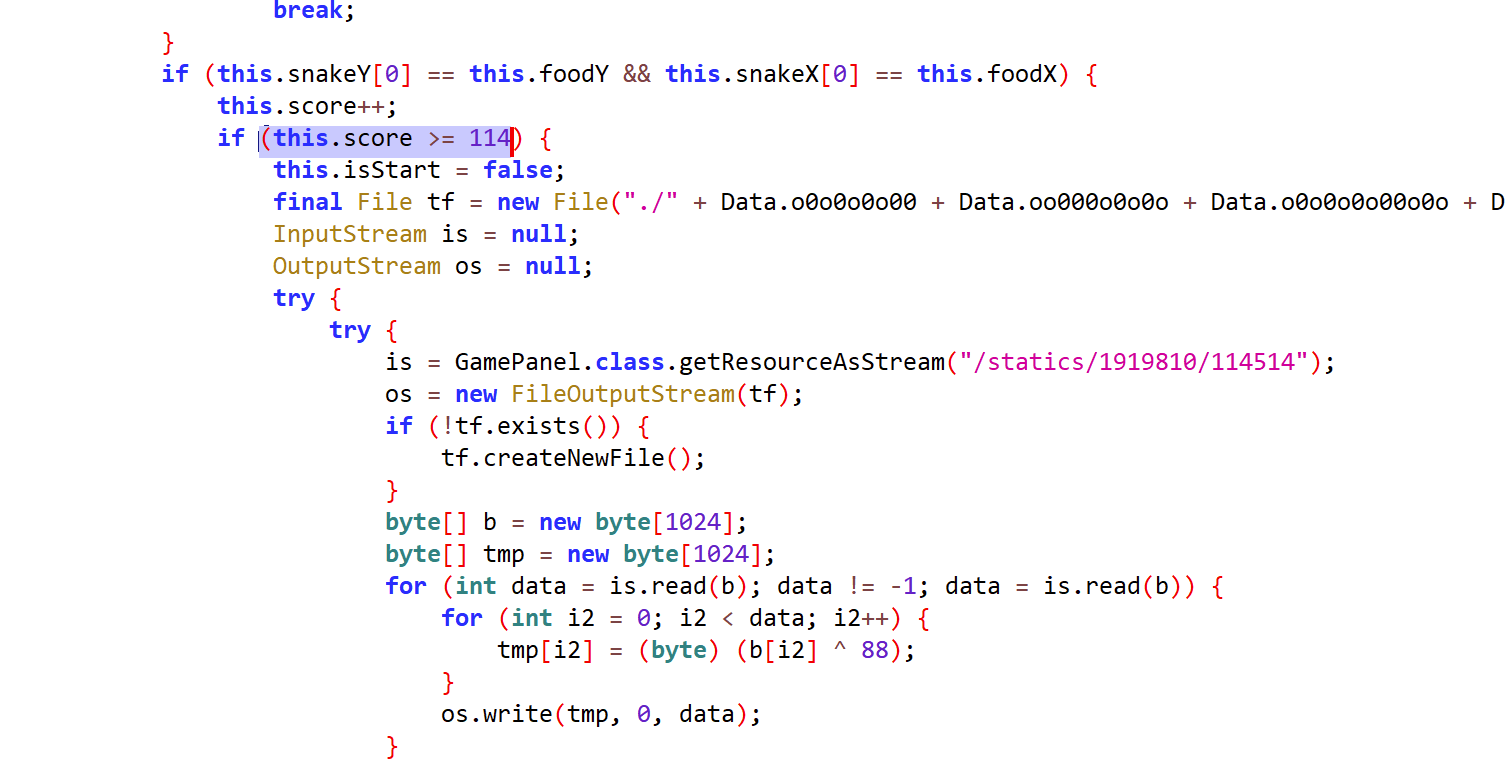

1-4.EzSnake

1.得到一个java写的小游戏,有两种办法,一种直接打通关,一种通过特殊方法,我是后者

2.根据题意,得知就是总分达到114后会出现想要的东西,使用jadx反编译游戏,得到源码文件,找关键点,即为分数大于114后的判断

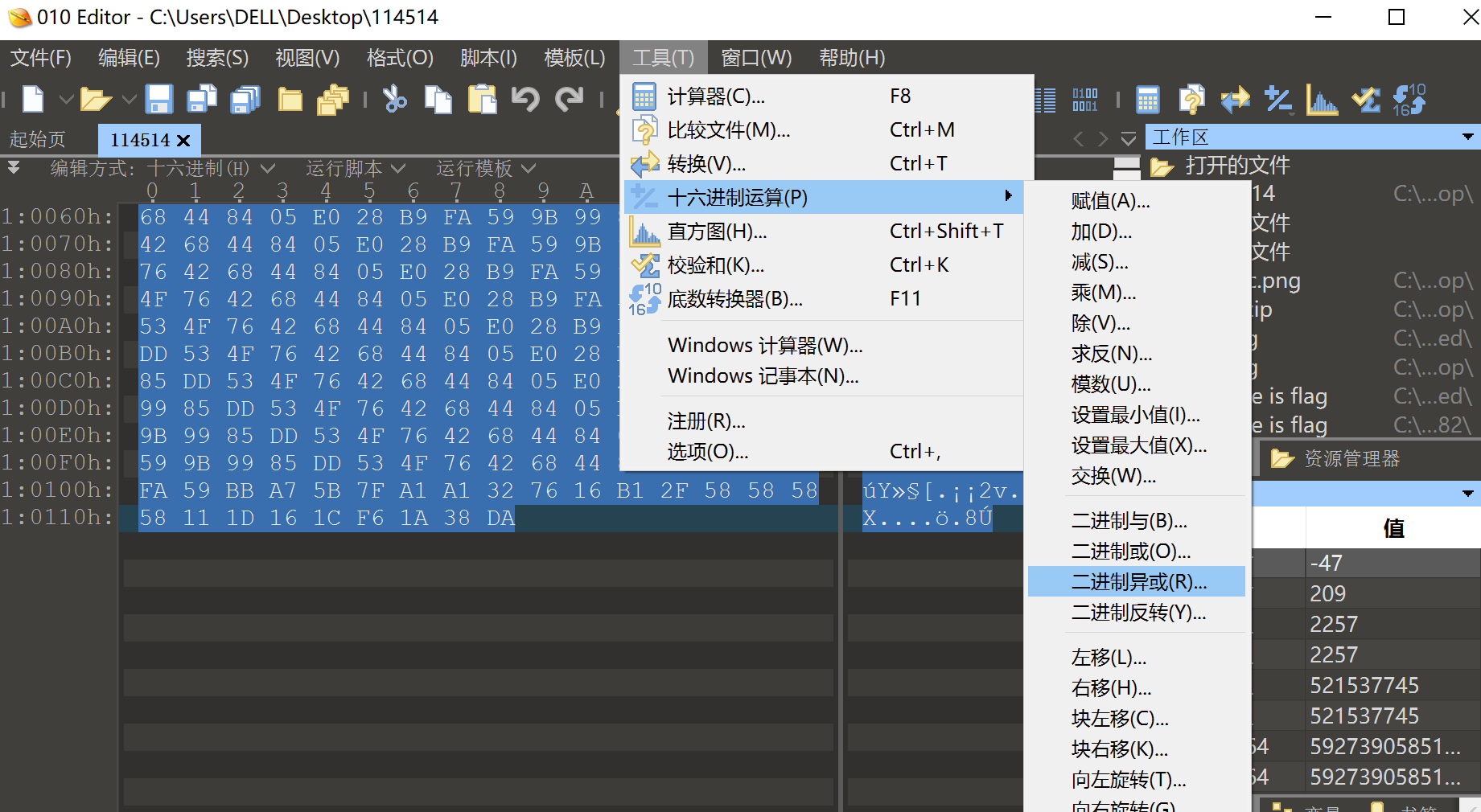

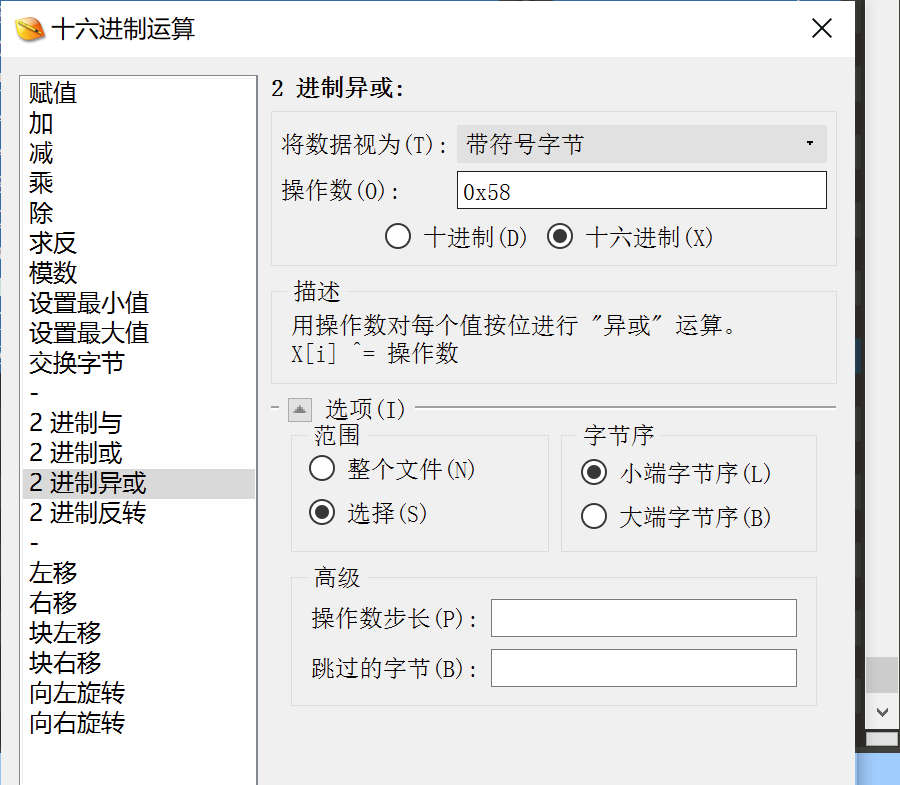

3.可以看到,简单来说就是当score大于114时,会从statics的1919810找到一个名为114514的文件,并将文件进行逐位与十进制的88进行异或,那就手动模拟一下,建议直接使用010 Editor(使用winrar可以直接把jar文件拆了)

4.得到的是一个png,可以直接看到是缺少了定位点的二维码

5.使用word补全定位点,QR扫描

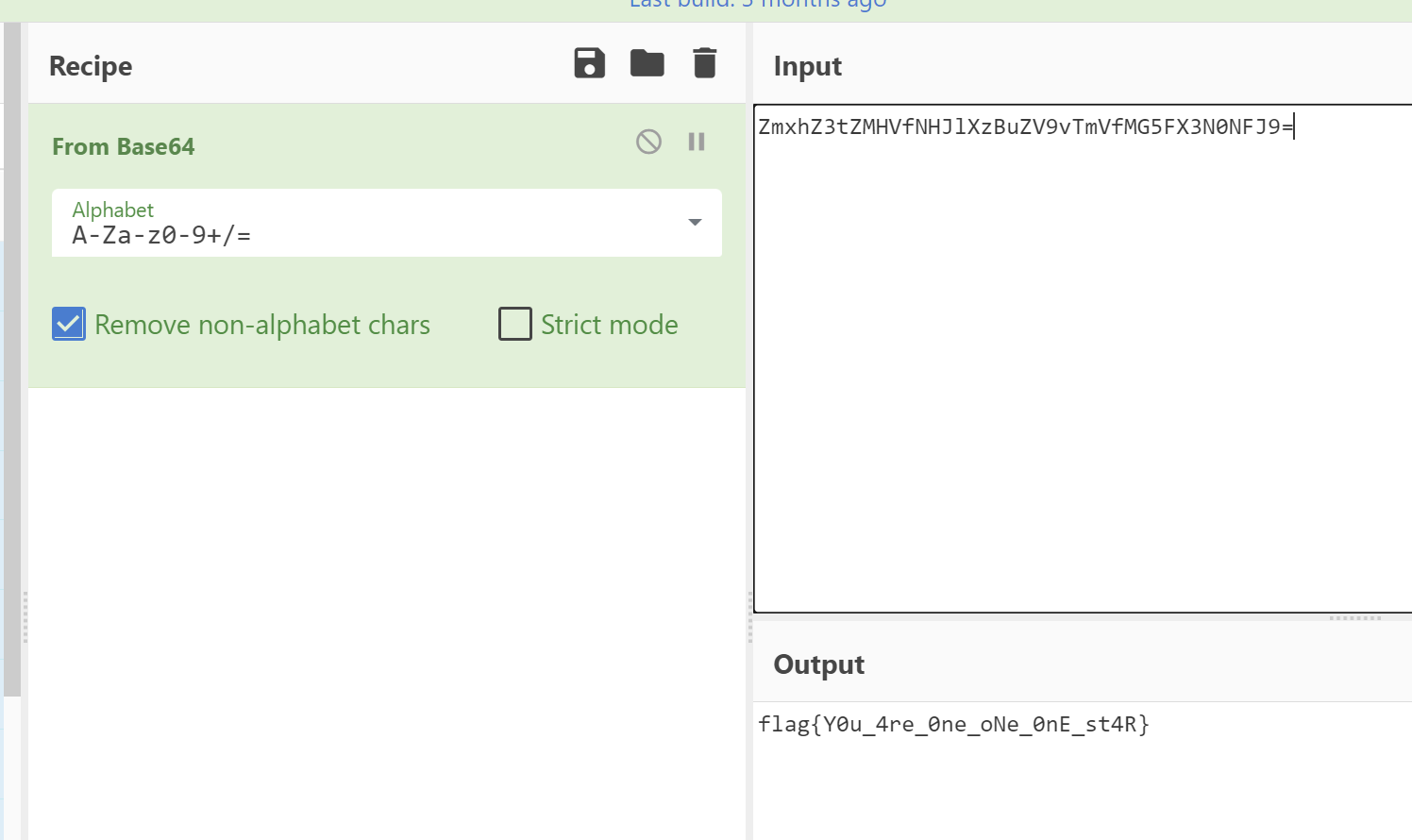

6.得到密文,base64解码,得到flag

flag{Y0u_4re_0ne_oNe_0nE_st4R}

1-5.奇怪的音频

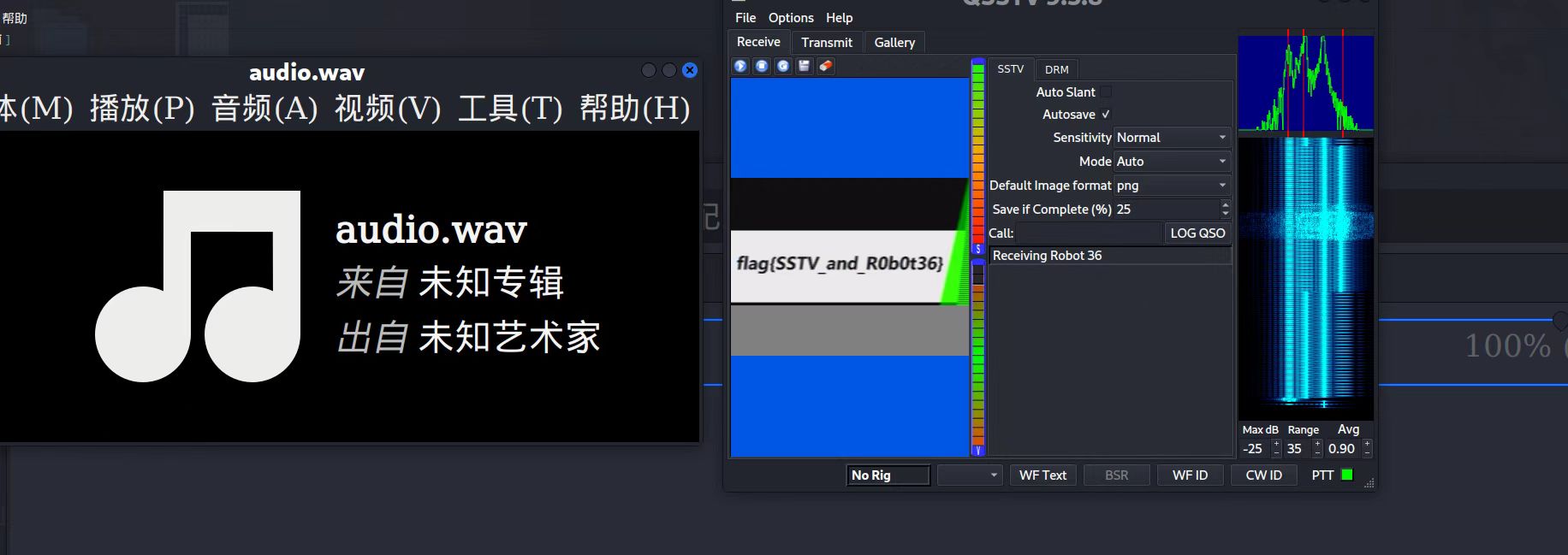

1.得到一个wav文件,使用qsstv可以得到音频中隐藏的png

2.如出现报错,可以借鉴下面的大佬的文章,更改一下qsstv的配置

https://www.srcmini.com/62326.html#heading_4

3.得到flag

flag{SSTV_and_R0b0t36}

2-1.Yesec no drumsticks 2

1.得到一个txt,发现就是一段话,首先猜测零宽度字符隐写,随便点击一列,发现显示的列数远大于显示的列数

2.使用解码网站

http://330k.github.io/misc_tools/unicode_steganography.html

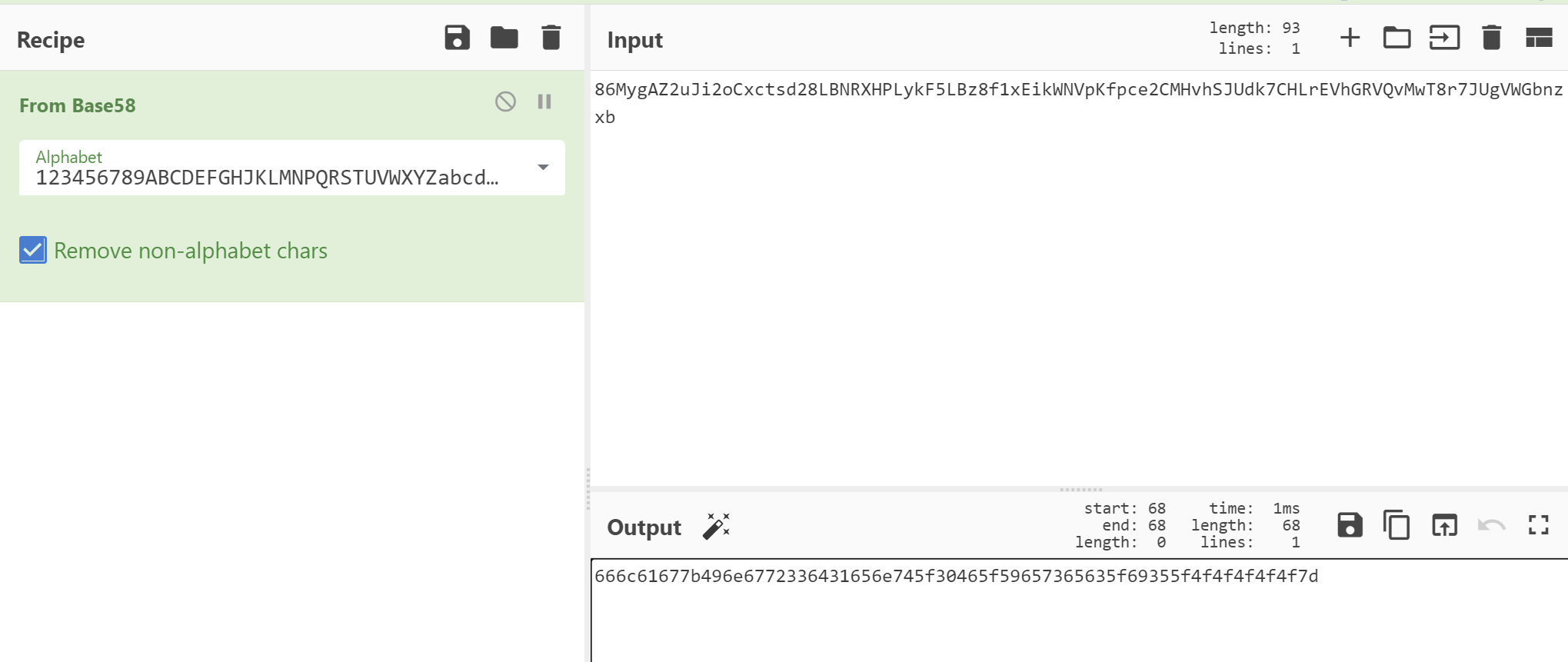

3.得到其中隐藏的密文,首先base58解码,得到十六进制字符串

4.使用010直接转换,得到flag

flag{Ingr3d1ent_0F_Yesec_i5_OOOOO}

2-2.Coldwinds’s Desktop

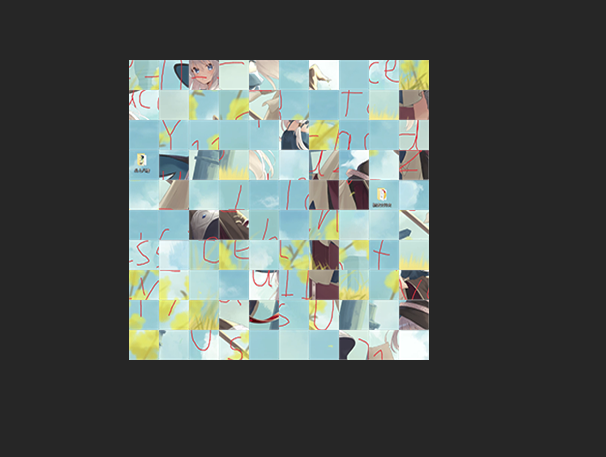

1.得到的一个文件夹中有114张png,猜测就是一张png被横纵各分为十二份,首先使用脚本把png重命名一下

点击查看代码

import os

# 批量重命名文件夹中的图片文件

class BatchRename():

def __init__(self, file_path):

self.path = file_path

def rename(self):

filelist = os.listdir(self.path)

total_num = len(filelist) # 获取文件夹内所有文件个数

i = 1 # 表示文件的命名是从1开始的

for item in filelist:

if item.endswith('.PNG'):

# 初始的图片的格式为png格式的

src = os.path.join(os.path.abspath(self.path), item)

dst = os.path.join(os.path.abspath(self.path), str(i) + '.png')

try:

os.rename(src, dst)

print('converting %s to %s ...' % (src, dst))

i = i + 1

except:

continue

print('total %d to rename & converted %d jpgs' % (total_num, i))

if __name__ == '__main__':

file_path = "./" # 需要处理的文件路径

demo = BatchRename(file_path)

demo.rename()

2.使用ImageMagick

https://imagemagick.org/script/download.php#windows

或者kali的montage也可以),到拼接目录下,打开cmd,使用命令,得到乱序拼接后的png

magick montage *.png -tile 10x10 -geometry +0+0 flag.png

3.使用gaps

https://github.com/nemanja-m/gaps

得到的图片上就有flag需要多换几个参数试试,使用gaps时建议把png放到bin目录下的gaps中

python3 gaps --image=flag.png --size=30 --population=144 --generations=64 --save

4.得到flag

flag{Y0u_successfu11y_s01ved_the_puzz1e}

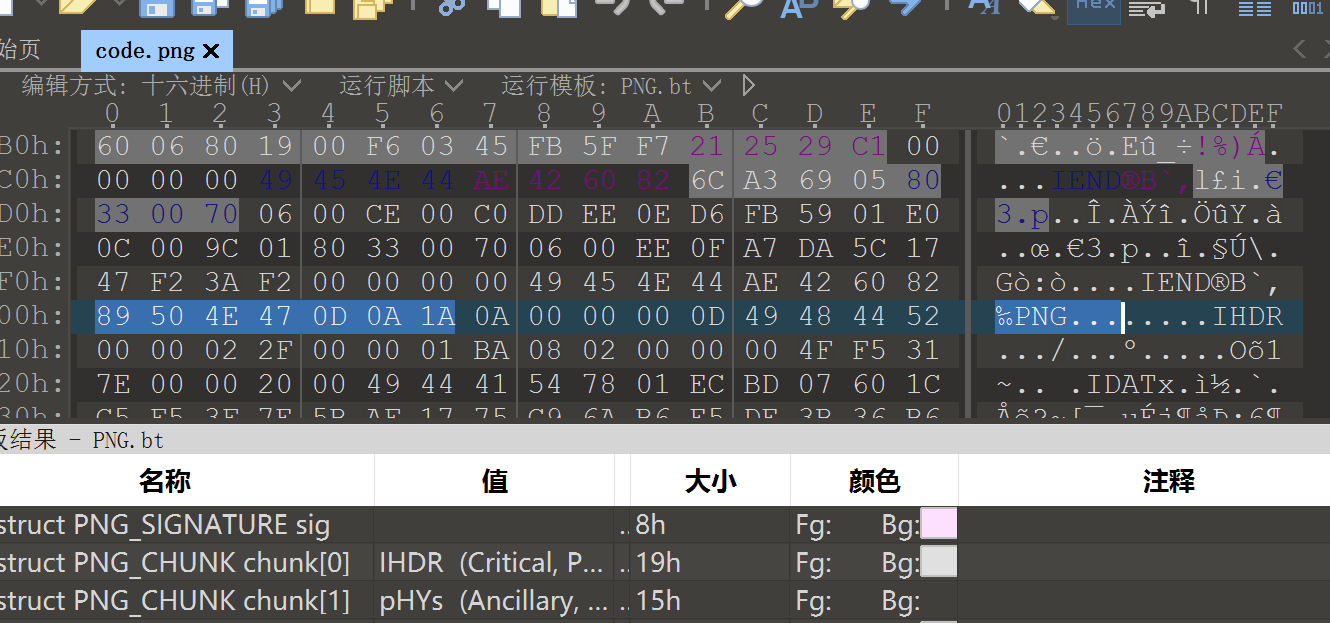

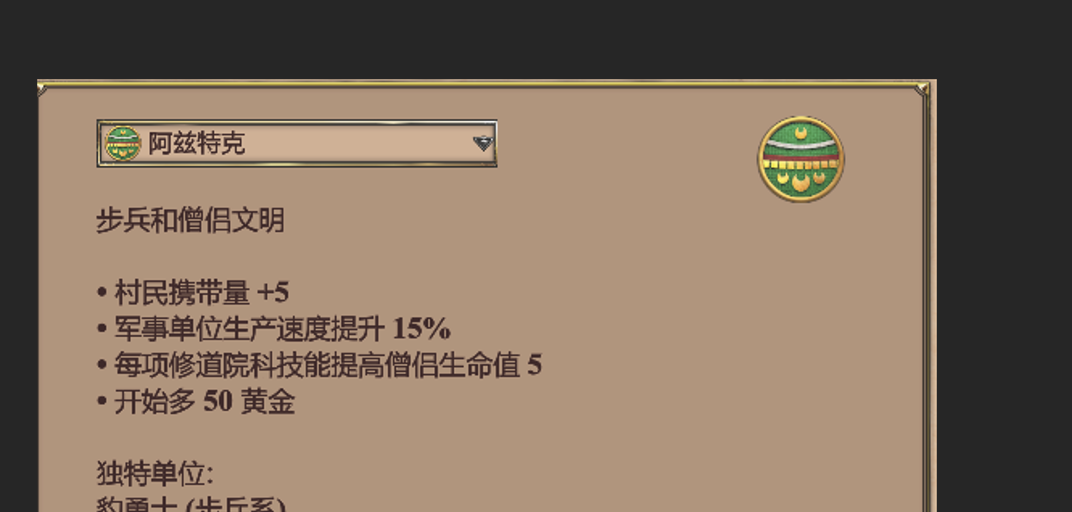

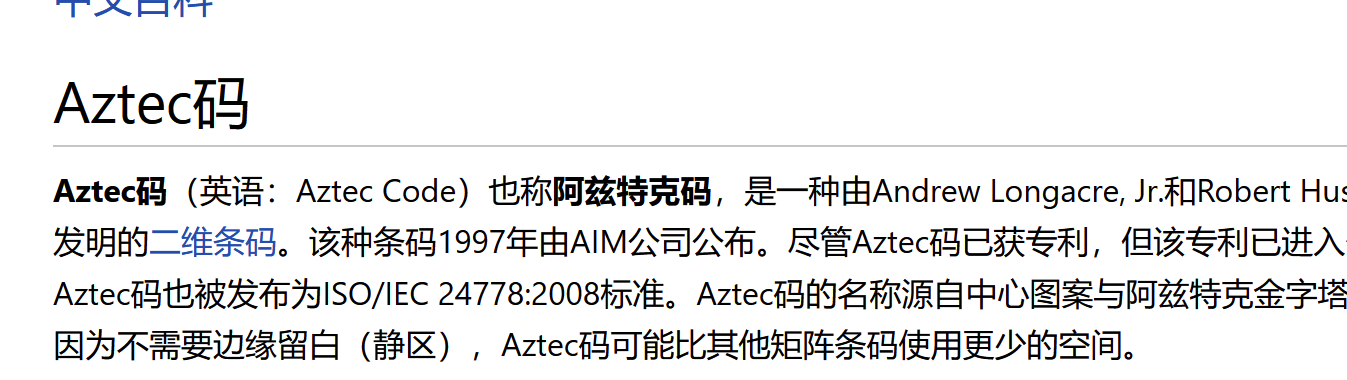

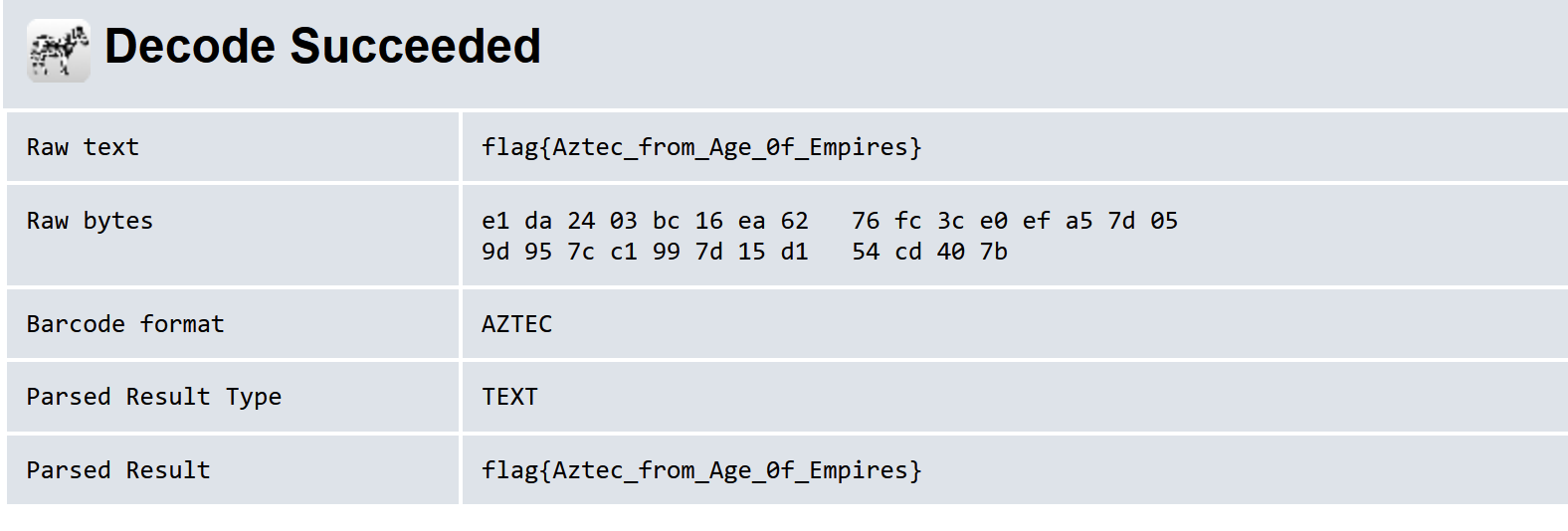

2-3.奇怪的二维码

1.得到一张码,010查看文件,在文件尾发现了另一个png

2.直接手撕另存,得到一张阿兹特克的介绍

3.png本身没有发现问题,上网查了一下阿兹特克,发现Aztec码就叫阿兹特克码,补全给的图片中的定位点

4.使用网站扫码

https://zxing.org/w/decode.jspx

5.得到flag

flag{Aztec_from_Age_0f_Empires}

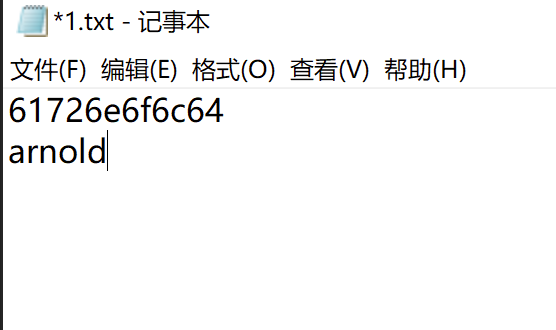

2-4.qsdz’s girlfriend 2

1.得到一张png,首先,根据像素,就觉得这张png是被处理过的,所以说的字肯定不是现在显示出来的字,png上面的十六进制拼起来

2.上网找一下arnold是什么意思,发现是一种加密算法,直接使用脚本解密

点击查看代码

import cv2

import numpy as np

import matplotlib.image as mpimg

def arnold_decode(imgfile, outfile, shuffle_times, a, b):

image= cv2.imread(imgfile)

decode_image = np.zeros(image.shape, np.uint8)

h, w = image.shape[0], image.shape[1]

N = h

for time in range(shuffle_times):

for ori_x in range(h):

for ori_y in range(w):

new_x = ((a * b + 1) * ori_x + (-b) * ori_y) % N

new_y = ((-a) * ori_x + ori_y) % N

decode_image[new_x, new_y, :] = image[ori_x, ori_y, :]

cv2.imwrite(outfile, decode_image)

print("得到图片:" + outfile)

arnold_decode("girlfriend.png","girlfriend.png",0x61,0x726e,0x6f6c64)

3.得到的图片上的文字就是flag

flag{按理说这个点猪也该醒了}

2-5.奇怪的波形

1.

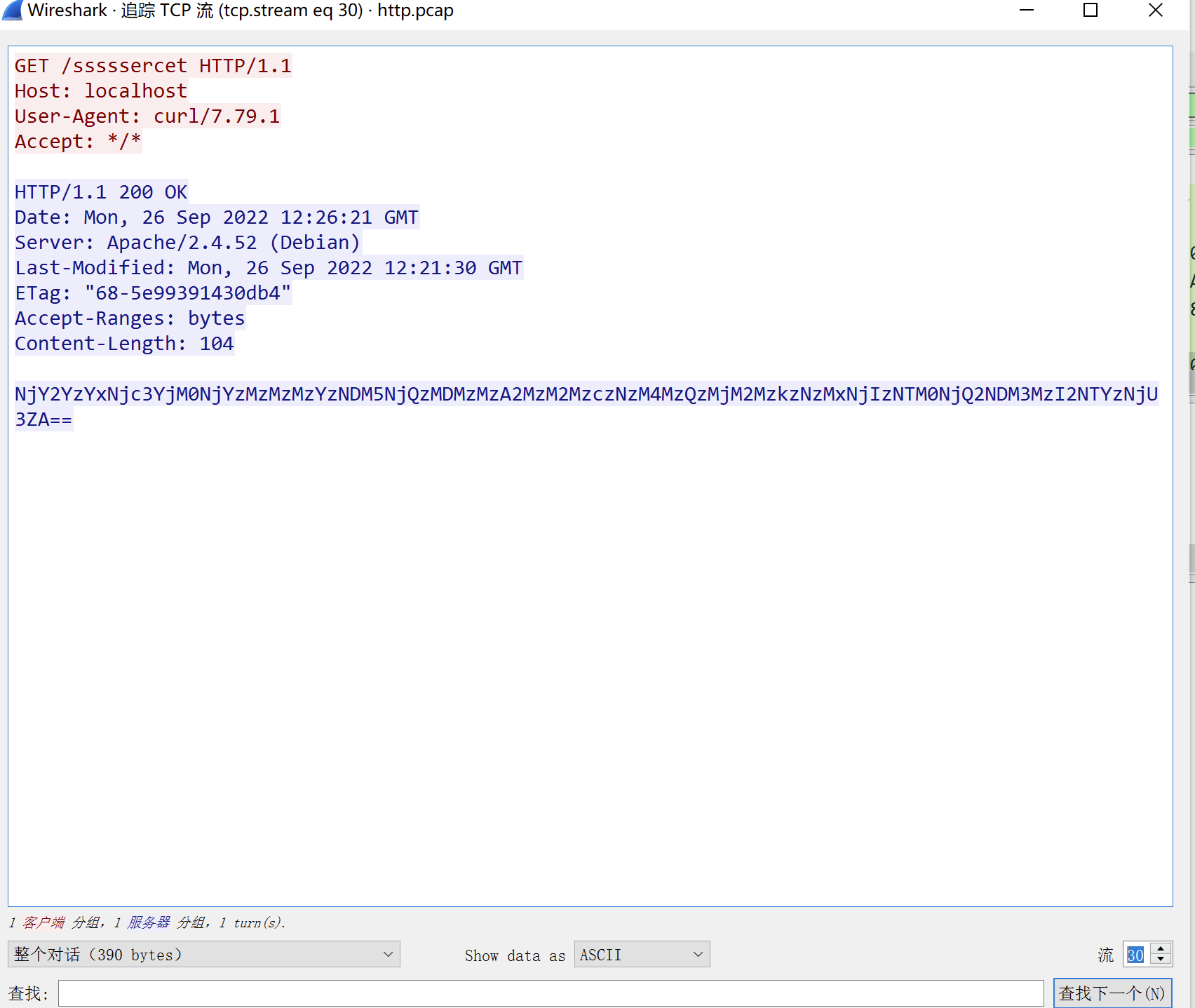

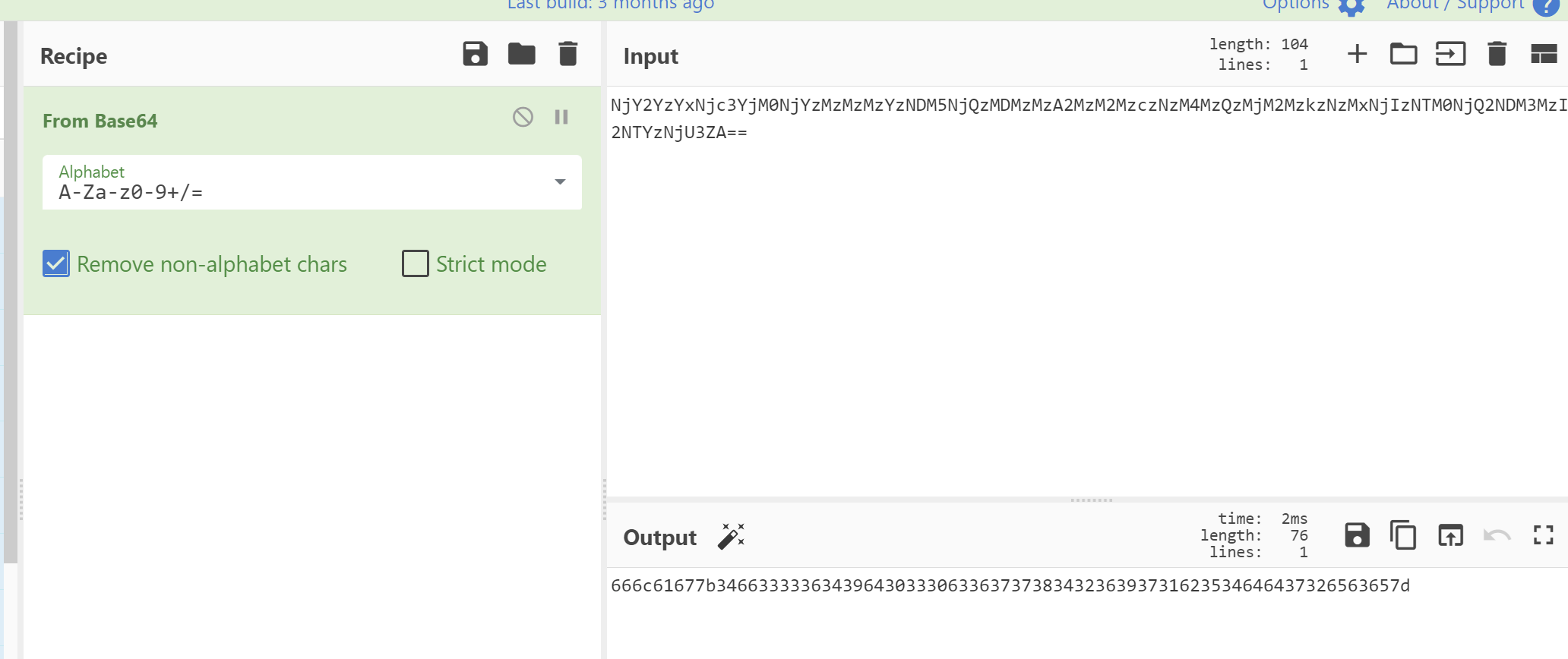

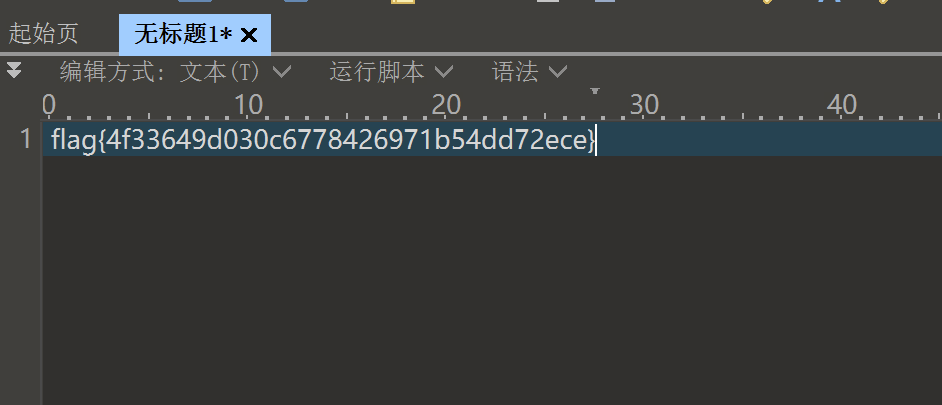

3-1.Whats HTTP

1.给出的是流量,没有什么特别的标志,直接TCP流一条一条地过,在第30流发现一段编码

2.base64解码,得到十六进制字符串,010转一下,得到flag

原文地址:http://www.cnblogs.com/120211P/p/16817318.html

1. 本站所有资源来源于用户上传和网络,如有侵权请邮件联系站长!

2. 分享目的仅供大家学习和交流,请务用于商业用途!

3. 如果你也有好源码或者教程,可以到用户中心发布,分享有积分奖励和额外收入!

4. 本站提供的源码、模板、插件等等其他资源,都不包含技术服务请大家谅解!

5. 如有链接无法下载、失效或广告,请联系管理员处理!

6. 本站资源售价只是赞助,收取费用仅维持本站的日常运营所需!

7. 如遇到加密压缩包,默认解压密码为"gltf",如遇到无法解压的请联系管理员!

8. 因为资源和程序源码均为可复制品,所以不支持任何理由的退款兑现,请斟酌后支付下载

声明:如果标题没有注明"已测试"或者"测试可用"等字样的资源源码均未经过站长测试.特别注意没有标注的源码不保证任何可用性